作者:上方文Q

我们似乎生活在一个拥有无穷无尽病毒的世界里,但事实上如果单看某些特定类型病毒的话,它们的历史并不长,比如电子邮件病毒就只有十年,但开创这一新领域的“梅丽莎”(Melissa)相当厉害,据估计感染过100多万台PC,造成损失逾800万美元。

梅丽莎病毒于1999年3月爆发。它会伪装成一封来自朋友或同事的“重要信息”电子邮件,正文只有一句话“这是你要的文档...不要给别人看哦:)”,附件LIST.doc里包含能够访问80个色情网站的密码。该病毒通过Word 97/2000、Excel 97/2000/2003传播,一旦被用户打开就会向受感染电脑内OutLook 97/98地址簿的头50个联系人发送带毒邮件,继续扩散。

梅丽莎并不会删除电脑内的系统文件,但大量发送电子邮件会导致企业邮件系统瘫痪,进而摧毁整个互联网邮件系统。

梅丽莎后来衍生出了至少四个变种,其中有些危害更大,会直接删除重要的Windows系统文件,导致系统瘫痪。

该病毒的作者是时年31岁的美国新泽西州的David Smith,当年4月1日就被美国政府捉拿归案,后来在2002年被判入狱20个月、罚款5000美元、参加社区服务、禁止接触电脑和互联网,这也是美国第一次对电脑病毒制造者进行严厉惩罚。

过去二十年来的其他重要病毒还有:“Creeper”(爬行者),二十世纪七十年代初诞生,普遍被视为史上第一例计算机病毒,蠕虫型;1992年的“Michelangelo”(米开朗基罗),恶性引导区型病毒,摧毁了数百万台电脑,并让3月6日成为一个恶梦;1995年的“Concept”,第一例宏病毒;1998年的“CIH”,第一个破坏硬件(BIOS)的病毒,每年4月26日爆发;2000年的“ILOVEYOU”(我爱你),史上破坏规模最强的恶意病毒,估计至少100亿美元。

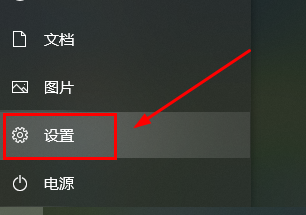

典型的梅丽莎邮件病毒

作者:木淼鑫

【赛迪网-IT技术报道】系统原本关闭的自动播放功能突然莫名其妙的被打开,隐藏的系统文件也无法看到,这不是什么系统故障,都是盗号木马“玛格尼亚”新变种Trojan/PSW.Magania.czi在捣鬼。

“玛格尼亚”变种czi采用高级语言编写,并且经过加壳保护处理。

“玛格尼亚”变种czi运行后,会在被感染计算机系统的 “%SystemRoot%/”目录下释放恶意程序“1.exe”。该恶意程序运行后,又会自我复制到“%SystemRoot%/system32/” 目录下并重新命名为“rttrwq.exe”。同时,还会在相同目录中释放恶意DLL组件“mkfght*.dll”,并设置上述文件的属性为“系统、只读、隐藏”。

“玛格尼亚”变种czi是一个盗取“热血江湖”、“十二之天Online”、“ 冒险岛Online”等网络游戏账号的木马程序,运行后会在被感染计算机的后台秘密监视系统中运行的指定游戏进程。一旦发现这些进程的存在,便会通过键盘钩子等手段盗取网络游戏玩家的游戏账号、游戏密码、仓库密码等信息,并在后台将窃取到的玩家机密信息发送到骇客指定的远程服务器站点上,致使游戏玩家的账号、装备、物品、金钱等丢失,给游戏玩家造成了不同程度的损失。

“玛格尼亚”变种czi还可以通过U盘等移动存储设备进行传播,同时还会通过强行篡改注册表键值的方式开启计算机中所有驱动器的自动播放功能,以及破坏“显示系统隐藏文件”的功能。

“玛格尼亚”变种czi会通过在注册表启动项中添加键值“ertyuop”的方式来实现开机后的自动运行。

作者:木淼鑫

【赛迪网-IT技术报道】近期你的电脑里有否出现“Backdoor/Delf”后门家族新成员Backdoor/Delf.jkt的身影?如果答案是肯定的,那么小心,你的电脑很可能已经成为了骇客的肉鸡。

“Backdoor/Delf”变种jkt采用“Borland Delphi 6.0 - 7.0”编写,并且经过加壳保护处理。

“Backdoor/Delf”变种jkt运行后,会自我复制到被感染计算机系统的 “%SystemRoot%/system32/”目录下,并分别重新命名为“sys_temtray.exe”、“sys_temtray.jpg”和 “sys_temtray.txt”。同时,还会在该目录下释放恶意DLL组件“hz_sys_temtray.dll”和“keyHook.dll”。 “Backdoor/Delf”变种jkt运行时,会将释放的恶意DLL组件插入到被感染计算机系统的“spoolsv.exe”进程中隐密运行,以此隐藏自我,防止被轻易地查杀。

“Backdoor/Delf”变种jkt会在被感染计算机系统的后台不断尝试与控制端(IP地址为:123.186.*.28:8760)进行连接,一旦连接成功,则被感染计算机便会沦为骇客的傀儡主机。骇客通过该后门可以向被感染计算机发送任意指令,从而执行恶意控制操作,其中包括:文件管理、进程控制、注册表操作、远程命令执行、屏幕监控、键盘监听、鼠标控制、视频监控等,会给被感染计算机用户的个人隐私,甚至是商业机密等造成不同程度的损失。

同时,骇客还可以向被感染计算机发送大量的病毒、木马、流氓软件等恶意程序,从而致使用户面临更加严重的威胁。该后门还可以进行自我更新,从而更好的躲避查杀,提高了自身的生存几率。

另外,“Backdoor/Delf”变种jkt会在被感染计算机中注册名为“WinServerVIEwee”的系统服务,以此实现后门程序的开机自启。